El concepto de seguridad ha dado un salto gigante: pasamos de la sencilla cerradura de metal a soluciones digitales y conectadas.

Con el sector de los edificios inteligentes creciendo a pasos agigantados (se espera un crecimiento del 21,8% anual), la seguridad no puede quedarse atrás.

Los sistemas de control de accesos modernos, potenciados por tecnologías digitales, IoT e inteligencia de datos, son hoy un elemento clave en la eficiencia y protección de cualquier propiedad.

Si busca proteger su activo o gestionar un edificio, en PBiC Seguridad sabemos que la verdadera protección requiere una gestión inteligente y una metodología exhaustiva como Genoma del Robo.

¿Qué define un sistema de control de acceso moderno?

Desconfíe de sistemas de control de accesos genéricos vendidos por internet sin análisis previo, soporte técnico ni control de copia.

El control de acceso moderno está en otra liga, utilizando tecnologías electrónicas como RFID y acceso móvil.

¿La diferencia? Seguridad superior gracias al cifrado y la autenticación multifactor. Además, estos sistemas mejoran la experiencia de sus usuarios con:

Entradas sin contacto.

Gestión remota total.

Fácil integración con el resto de la tecnología inteligente de su edificio.

¿Existen realmente las "llaves incopiables"?

En sentido estricto, no existen llaves absolutamente incopiables. Sin embargo, sí existen sistemas de alta seguridad diseñados para impedir la copia no autorizada, mediante una combinación de diseño mecánico avanzado, control legal, gestión documental y fabricación restringida.

La verdadera seguridad no está en la forma de la llave, sino en quién puede autorizar su reproducción y bajo qué condiciones.

¿Qué es más seguro: la tarjeta de propiedad o la llave con elemento móvil?

La mayoría de los fabricantes ofrecen una «tarjeta de propiedad», pero en la era digital, esta tarjeta por sí sola es una protección débil.

Para una defensa real contra la copia fraudulenta, el sistema de llave debe incorporar:

Elementos Móviles en la Llave: Esta barrera técnica (cercana a la combinatoria) es casi imposible de superar para copistas no profesionales y ofrece una mejor defensa legal contra el duplicado ilegal (además de proteger contra el avance de las fotocopiadoras 3D). Aunque, ojo, deben ser de calidad ya que de lo contrario pueden ser incluso menos seguras que llaves sin elemento móvil.

Protocolos de Alta Seguridad: Sistemas avanzados (como Dormakaba) añaden capas críticas de gestión:

Registro Central: Un resumen completo de la vida útil de la instalación.

Tarjeta de Propiedad: Debe presentarse para cualquier pedido.

Tarjeta de Control de Firmas: Garantiza que solo las personas autorizadas pueden solicitar material.

En resumen: la seguridad de la llave no es solo técnica, es un control documental y de gestión riguroso.

El Potencial del acceso móvil y la gestión Inteligente

¿Por qué debería considerar el acceso móvil?

El acceso móvil está revolucionando la seguridad. Su smartphone se convierte en su credencial, ofreciendo comodidad y seguridad sin precedentes.

Aprovechando la tecnología Bluetooth y NFC, el acceso móvil no solo es flexible y fácil de usar, sino que permite:

Gestión remota de usuarios.

Actualizaciones instantáneas de permisos.

¿Dónde se necesita el acceso móvil?

Esta tecnología es clave para la seguridad inteligente en diversos sectores:

Oficinas Corporativas: Para un acceso de empleados más rápido y seguro.

Instituciones Educativas: Para gestionar el acceso a aulas, laboratorios y residencias.

Centros Sanitarios: Para controlar el acceso a áreas críticas (quirófanos, almacenamiento de medicación).

Comunidades de propietarios.

Edificios de Build to Rent.

¿Cómo funciona el acceso móvil?

La implementación del acceso móvil es rápida, sencilla y 100% segura.

El proceso se resume en 4 pasos clave:

Registro y Emisión: El usuario descarga la app en su smartphone y registra el dispositivo. Las credenciales digitales se emiten y se almacenan de forma cifrada en el teléfono.

Autenticación: El usuario verifica su identidad usando biometría (huella, reconocimiento facial) o un código PIN.

Acceso Inteligente: Al presentar el smartphone al lector, las credenciales son verificadas y el acceso se concede o deniega en tiempo real.

Integración Total: El sistema comunica el evento a otros sistemas del edificio (vigilancia, climatización), optimizando la seguridad y la eficiencia de forma integral.

¿Cómo transforma la gestión de acceso basada en la nube la seguridad ?

La gestión remota está diseñada para simplificar la vida de PYMES y edificios residenciales.

Olvídese de las llaves físicas. Las soluciones basadas en la nube permiten a los administradores:

Actualizar derechos de acceso desde cualquier lugar y en tiempo real.

Reducir drásticamente la necesidad de llaves físicas y las molestias de su gestión.

Además de la comodidad, la gestión remota en la nube es altamente rentable. Al no requerir una infraestructura de hardware y TI in situ compleja, usted reduce costes de instalación y mantenimiento de forma significativa.

La seguridad de la nube es un factor decisivo, y Dormakaba ofrece un argumento de valor inigualable.

Dormakaba es una multinacional suiza que cotiza en bolsa, lo que impone un nivel de transparencia y cumplimiento regulatorio excepcionalmente alto.

El centro de IT (Suiza): Su Garantía de Confidencialidad Los servidores que alojan los sistemas de nuestros clientes se encuentran ubicados físicamente en el centro de IT de Dormakaba en Suiza. Este emplazamiento, conocido por sus rigurosos estándares de protección de datos y privacidad, proporciona un entorno altamente regulado y alineado con estrictos estándares de protección de datos para toda su información.

La Diferencia Dormakaba: Mientras muchos fabricantes ofrecen soluciones en la nube, pocos pueden igualar el compromiso y la infraestructura de Dormakaba. Nuestra solidez financiera, el cumplimiento normativo suizo y la gestión propia de la infraestructura IT elevan significativamente el nivel de seguridad ofrecido.

Mecánica y electrónica: una relación inseparable

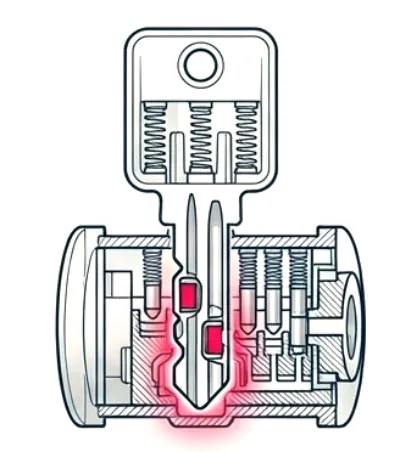

Es importante entender que todo proyecto de seguridad siempre parte de un sistema mecánico.

Las llaves siguen siendo un elemento esencial del control de accesos: el sistema electrónico no sustituye a la mecánica, la complementa.

Las puertas equipadas con control de accesos electrónico incorporan siempre una cerradura mecánica de seguridad, que garantiza la resistencia física frente a intentos de intrusión. La electrónica aporta gestión, trazabilidad y confort; la mecánica aporta protección real.

Por ello, un proyecto de control de accesos con lectores, credenciales electrónicas o acceso móvil comienza siempre con un plan de cierre mecánico bien diseñado. En este plan se define:

El equipamiento mecánico de cada puerta

Las jerarquías de llaves

Las rutas de acceso según perfiles de usuario

La base sobre la que se integrarán los sistemas electrónicos

La seguridad eficaz no se basa en elegir entre llave o electrónica, sino en hacer que ambas trabajen juntas de forma coherente y planificada.

Desafíos y consideraciones de compra

¿La llave electrónica garantiza más seguridad contra el robo?

La llave electrónica o mecatrónica es esencial para la gestión de accesos moderna, permitiendo controlar con precisión quién entra y cuándo lo hace en edificios, viviendas o comunidades.

¡Alerta! Muchos creen que la electrónica es seguridad total, pero no es así. Una puerta equipada solo con tecnología digital puede disminuir la resistencia física ante un intento de intrusión.

La seguridad efectiva requiere un equilibrio innegociable. La clave está en la combinación perfecta:

Resistencia Física (la disuasión).

Gestión Remota y confort digital.

La electrónica facilita la gestión; la resistencia física garantiza la protección.

¿Qué es la obsolescencia en seguridad y cómo la evito?

La obsolescencia es uno de los mayores riesgos de un sistema de seguridad. No aparece solo por el paso del tiempo, sino cuando una solución deja de ser eficaz frente a nuevas técnicas de ataque, cambios en el entorno o falta de capacidad de actualización. Un sistema obsoleto no solo protege menos: beneficia activamente al delincuente.

Obsolescencia en sistemas electrónicos

Los sistemas electrónicos dependen en gran medida del software, el firmware y el soporte del fabricante. Cuando no pueden actualizarse, integrarse con nuevas tecnologías o adaptarse a nuevas amenazas, pierden eficacia. No es el hardware lo que suele quedar obsoleto, sino su capacidad de evolucionar.

Obsolescencia en sistemas mecánicos

En los sistemas mecánicos, la obsolescencia no responde a una fecha fija. Depende de factores como:- el diseño del sistema

- el control de copia de llaves

- la aparición de métodos de ataque más avanzados

- los cambios en el nivel de riesgo del entorno

Un sistema mecánico bien diseñado, escalable y con control efectivo puede mantenerse vigente durante muchos años.

La clave: planificación y escalabilidad

Para no malgastar su inversión, evite soluciones cerradas, anticuadas o sin recorrido futuro. La seguridad eficaz no consiste en sustituir sistemas de forma periódica, sino en diseñarlos para que puedan evolucionar. Contar con un presupuesto planificado de mantenimiento y actualización, así como con soluciones escalables y compatibles en el tiempo, es la única forma real de neutralizar la obsolescencia. Invertir en seguridad es invertir en el futuro, no en el pasado.¿Qué debo priorizar al comprar? ¿El producto o el proveedor?

La elección del proveedor de seguridad es tan crítica como el producto. La verdadera evolución reside en la cadena de suministro y la custodia de datos.

Los fabricantes de confianza implementan:

Protocolos Restrictivos: Auditorías anuales a distribuidores para custodiar bases de datos, claves y tarjetas de propiedad. Esto previene robos por bandas organizadas y el robo interno.

Transparencia Total: El propietario debe poder saber, en tiempo real, si se ha intentado o realizado una copia de su llave.

Escalabilidad y Futuro: ¿Está Preparado su Sistema?

Al elegir una solución, debe primar la escalabilidad. Es fundamental que el sistema y sus futuras actualizaciones sean compatibles entre sí a lo largo del tiempo.

Esta capacidad de crecimiento y continuidad garantiza que su instalación no quede obsoleta y pueda adaptarse de forma segura a nuevas tecnologías sin poner en riesgo la protección ya instalada.

Características de las Llaves Dormakaba: Máxima seguridad y comodidad

Comodidad y Usabilidad:

La tecnología de cilindros moderna se enfoca en la comodidad y la funcionalidad avanzada:

-

Llave Reversible: Un invento de 1934 que sigue siendo clave. Permite introducir la llave en el cilindro sin preocuparse por la orientación vertical, agilizando el acceso.

-

Diseño Modular y Cuerpo Compacto: Esta construcción permite modificar la longitud y tipo del cilindro de forma rápida y sencilla, reduciendo costes. El cuerpo compacto, además, incrementa la rigidez y la seguridad contra ataques.

-

Funciones Esenciales (Prioridad y Emergencia):

-

Función de Prioridad: Permite abrir la puerta desde fuera incluso si hay una llave introducida y girada por dentro.

-

Función de Emergencia: Garantiza la apertura externa en todo momento con una llave especial, crítica en situaciones de riesgo.

-

Seguridad Técnica Reforzada:

Los cilindros Dormakaba ofrecen una defensa multinivel contra los ataques más comunes, combinando ingeniería física de alta resistencia con protocolos de datos estrictos:

1. Defensas Físicas

Protección Antitaladro: El estándar de seguridad incluye pitones y contrapitones de acero endurecido y niquelado químicamente, garantizando protección y resistencia a la corrosión y el desgaste.

Mecanismos Antimanipulación: El uso de pitones con formas especiales y hasta cuatro filas de componentes de bloqueo dispuestos de forma radial incrementa drásticamente la seguridad ante cualquier intento de ganzuado.

2. Gestión del código y control de copias

Dormakaba gestiona las combinaciones mediante un registro centralizado y algoritmos de cálculo avanzados, lo que permite evitar duplicaciones no autorizadas y mantener el control total sobre la fabricación de llaves y cilindros. La seguridad se basa en la trazabilidad y la autorización, no en promesas absolutas.

Cumplimiento normativo y certificaciones

En seguridad, no basta con promesas comerciales: los sistemas deben cumplir normativas técnicas exigentes y certificaciones independientes que avalen su comportamiento frente a ataques reales y uso intensivo.

Los sistemas de llaves Dormakaba cumplen con los estándares europeos más exigentes:

Normativa Europea EN 1303 (cilindros mecánicos)

Certificación conforme a la norma europea de referencia para cilindros de cierre, que evalúa de forma objetiva:

- Seguridad intrínseca: CLASE 6 (máximo nivel)

- Resistencia al ataque: CLASE 2

- Durabilidad: CLASE 6 (más de 100.000 ciclos operativos)

- Alta resistencia frente a rotura, torsión, extracción, taladro y ganzuado

Estos valores sitúan al sistema en el rango más alto de exigencia para instalaciones profesionales y entornos de riesgo medio–alto.

Protección antibumping y certificación VdS

Determinados modelos incorporan protección específica antibumping y cuentan con certificación VdS, organismo independiente de referencia internacional en seguridad, especialmente en entornos asegurados y corporativos.

Control legal y protección de copias

Las llaves están protegidas mediante tarjeta de propiedad, con duplicación autorizada exclusivamente a través de la red oficial Dormakaba, combinando protección técnica y legal frente a copias no autorizadas.

La seguridad del mañana en manos de expertos

El futuro del control de accesos es inteligente y adaptable. Estará impulsado por la Inteligencia Artificial (IA) y el Aprendizaje Automático, que permitirán:

Identificar patrones de acceso inusuales.

Ajustar automáticamente los protocolos de seguridad.

Además, el modelo Confianza Cero (Zero Trust), que verifica la identidad en cada punto de acceso dentro del edificio, se convertirá en el estándar de oro.

Elegir la solución correcta requiere planificación, priorizando: escalabilidad, integración y una excelente experiencia del usuario.

La seguridad no debe entenderse como la compra de un producto aislado, sino como un sistema diseñado, gestionado y actualizado en función del riesgo real.

En PBIC abordamos la seguridad desde una perspectiva integral, basada en metodología, análisis del entorno y soluciones escalables en el tiempo. Porque proteger un acceso no consiste solo en cerrar una puerta, sino en dificultar el delito desde el diseño.